SQL Threat Protection

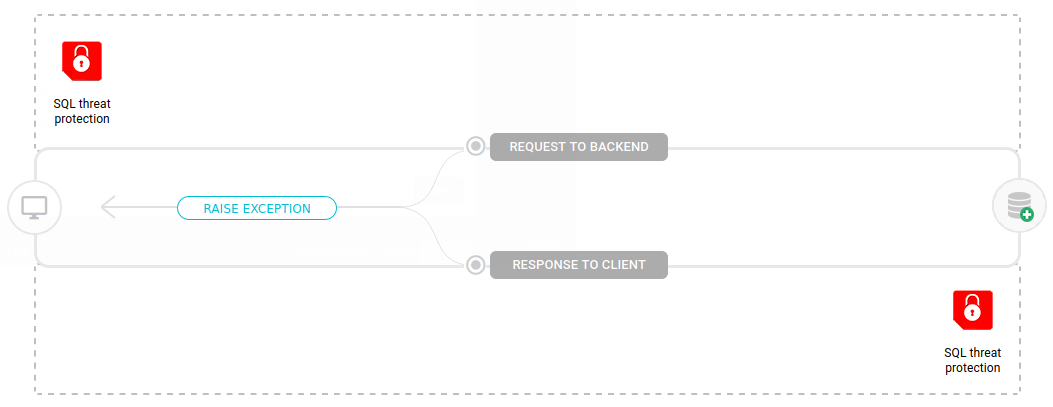

Este interceptor tiene la función de bloquear ataques de inyección SQL (SQL Injection) en la llamada a una API que accede a una base de datos.

Aunque el interceptor SQL Threat Protection también se puede insertar en el flujo de respuesta (response) de una API, es esencial que esté en el flujo de petición (request), ya que los ataques mencionados ocurren en la dirección del cliente → servidor.

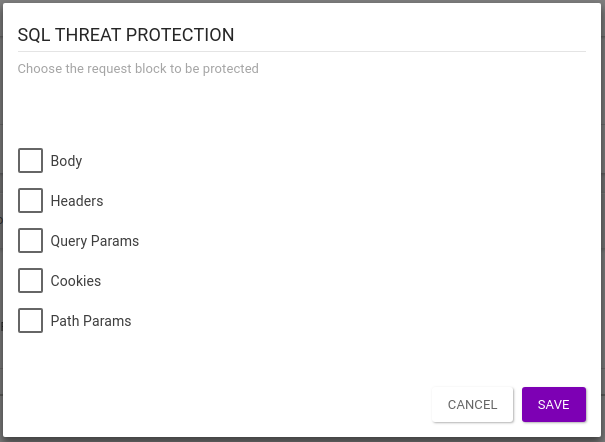

Para configurar el interceptor, simplemente elija al menos una de las opciones de bloque para proteger. Cuando se introduce en el flujo de petición, las opciones son las siguientes:

-

Body: aplica protección al cuerpo de la petición;

-

Headers: aplica protección a todos los headers, comprobando cada una por separado;

-

Query Params: comprueba parámetro por parámetro buscando un ataque;

-

Cookies: aplica protección a todas las cookies, comprobando cada una de ellas por separado;

-

Path Params: Comprueba parámetro por parámetro buscando un ataque.

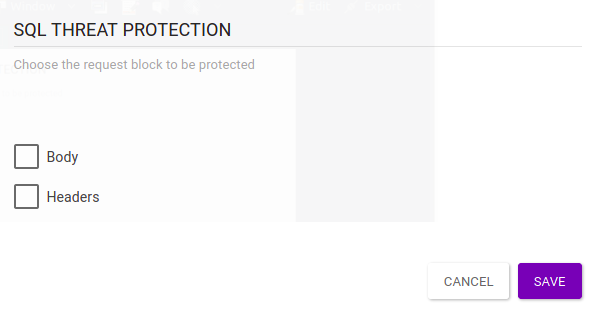

Cuando se inserta también en el flujo de respuesta, hay otras dos opciones:

-

Body: aplica protección al cuerpo de la respuesta;

-

Headers: Aplica protección a todos los headers, comprobando cada una por separado.

Si se seleccionan todas las opciones, las validaciones tomarán la siguiente secuencia:

-

Petición: Query Params, Body, Headers, Cookies, Path Params.

-

Respuesta: Body, Headers.

Errores

Si se identifica algún ataque de inyección, se devuelven los siguientes errores:

| Campos | Error | Cód. HTTP Request | Cód. HTTP Response |

|---|---|---|---|

Body |

SQL Injection attack identified in this API Body |

400 |

500 |

Headers |

SQL Injection attack identified in this API Headers |

400 |

500 |

Query Params |

SQL Injection attack identified in this API Query Params |

400 |

- |

Cookies |

SQL Injection attack identified in this API Cookies |

400 |

- |

Path Params |

SQL Injection attack identified in this API Path Params |

400 |

- |

Share your suggestions with us!

Click here and then [+ Submit idea]